Azure AD Connect einrichten und Synchronisieren

Vorbereitungen:

Die lokale/bestehende Domäne muss für die Migration/Synchronisation vorbereitet werden.

1.) Sollte der UPN der lokalen Domäne auf „.local“ wäre es gut diesen auf die gleiche Endung wie die Mailadresse abzuändern. Sollte die Mailadresse eines Benutzer beispielsweise „BENUTZER@FIRMA.de“ sein sollte man im lokalen AD ein UPN-Suffix „FIRMA.de“ hinterlegen und diesen anschließend den Benutzern mitgeben. Das macht es später für den Endnutzer einfacher, da dieser sich einfach mit seiner Email-Adresse an seinen Office365 Anwendungen anmelden kann.

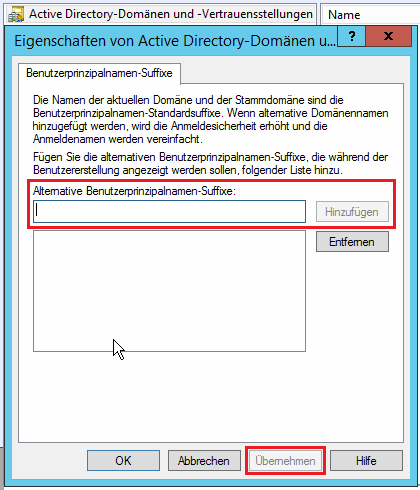

Der UPN-Suffix kann wie folgt hinzugefügt werden:

Auf dem Domaincontroller die „AD-Domänen und -Vertrauensstellungen“ Konsole öffnen.

2.) Anschließend Rechtsklick auf den obersten Baumknoten (Active Directory-Domänen und -Vertrauensstellungen) und „Eigenschaften“ auswählen.

3.) Danach kann man im Textfeld den UPN eintragen, den man sich wünscht. Zum Beispiel „FIRMA.de“ o.ä.. (s. Bild)

2.) Anschließend Rechtsklick auf den obersten Baumknoten (Active Directory-Domänen und -Vertrauensstellungen) und „Eigenschaften“ auswählen.

3.) Danach kann man im Textfeld den UPN eintragen, den man sich wünscht. Zum Beispiel „FIRMA.de“ o.ä.

Durch das Bestätigen kann der neue UPN danach auch unter den Benutzern ausgewählt werden.

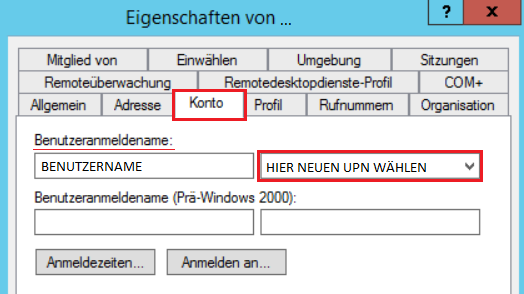

4.) Benutzern richtigen UPN zuweisen. Benutzer im AD aufrufen -> Konto -> im Dropdown-Menü bei „Benutzeranmeldename“ den neuen UPN-Suffix auswählen und Speichern.

Download, Installation und Einrichtung:

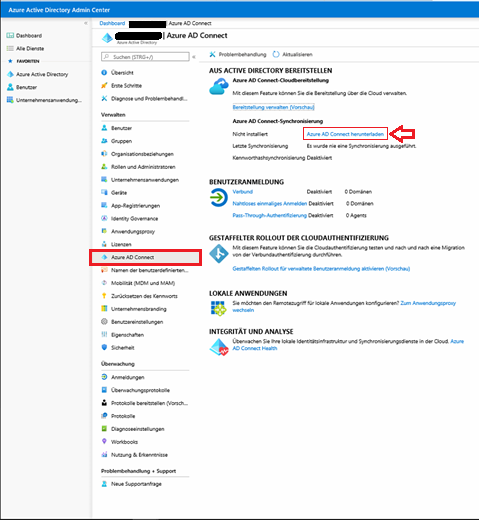

1.) Zu aller erst muss das „Azure AD Connect“ tool heruntergeladen werden. Das geht zum einen über den bereits angelegten Tenant.

2.) Anschließend die heruntergeladene Datei auf dem DC, mit der bestehenden Domäne ausführen.

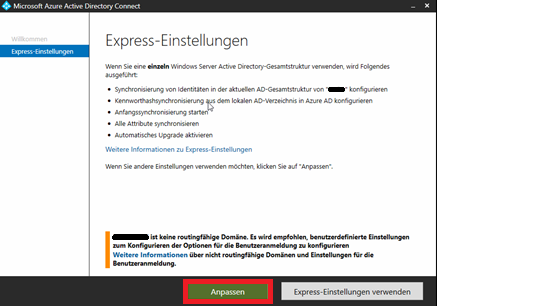

3.) Es öffnet sich nun das Setup für Azure-AD Connect.

4.) Im ersten Fenster (abgesehen von der Wilkommen-Seite) wird aufgelistet, was passiert, wenn man sich dazu entscheiden sollte die Express Einstellungen zu verwenden. Da ich aber gerne die Kontrolle über alles habe, was ich mache wähle ich immer „Anpassen“.

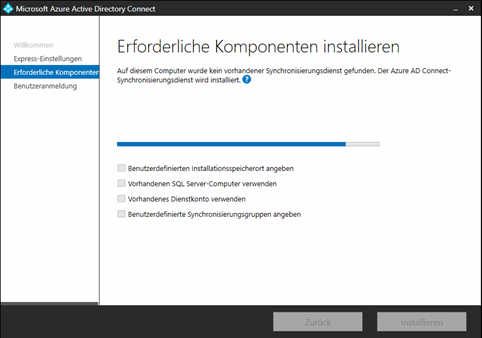

5.) Im folgenden Bild gibt es vier Komponenten die man dem Standart abweichend konfigurieren kann. Wenn die Haken nicht gesetzt werden passiert das automatisch.

- SQL Server wird erst ab 100.000 zu synchronisierenden Objekten benötigt.

- AzureAD verwendet standartmäßig ein Dienstkonto. Sollte bereits eins bestehen oder man händig eins anlegen will kann man das gerne tun und dieses dann bei „Vorhandenes Dienstkonto verwenden“ angeben.

- „Benutzerdefinierten Installationsspeicherort angeben“ erklärt sich denke ich von alleine.

- AzureAD benötigt für die Installation der Synchronisationsdienste vier lokale Gruppen („Administratorgruppe“, „Operatorgruppe“, „Durchsuchen-Gruppe“, „Kennwort zurücksetzen“). Man kann diese auch händig anlegen und dann durch setzen des Haken und Angeben der Gruppen Eintragen.

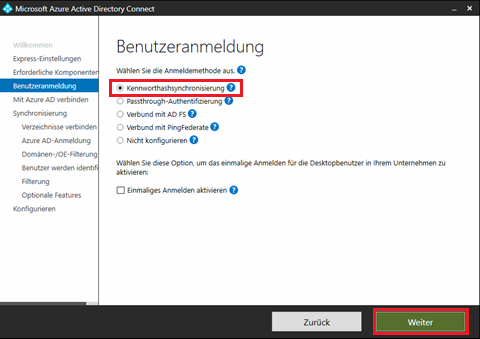

6.) Im nächsten Schritt wird entscheiden, auf welche Art sich die Benutzer am Ende anmelden werden.

- Bei der „Kennworthashsynchronisation“ werden die bereits gehashten Kennwörter der Benutzer durch das Tool erneut gehasht und dann erst nach Azure-AD synchronisiert. Daher ist dies eine gute auch sichere variante, welche meistens verwendet werden kann. Das KW bleibt das gleiche wie bei der Anmeldung im lokalen Netzwerk.

- Durch auswählen der „Passthrough-Authentifizierung“ werden die Kennwörter bei der Anmeldung an den lokalen DC übermittelt, welcher diese dann überprüft und Bestäätigt oder verwirft. Das Passwort bleibt gleich wie bei der Anmeldung im lokalen Netzwerk.

Hier wählen wir „Kennworthashsynchronisation“ und aktivieren SSO mit dem Haken bei „Einmaliges Anmelden aktivieren“. Anschließend mit „Weiter“ fortfahren.

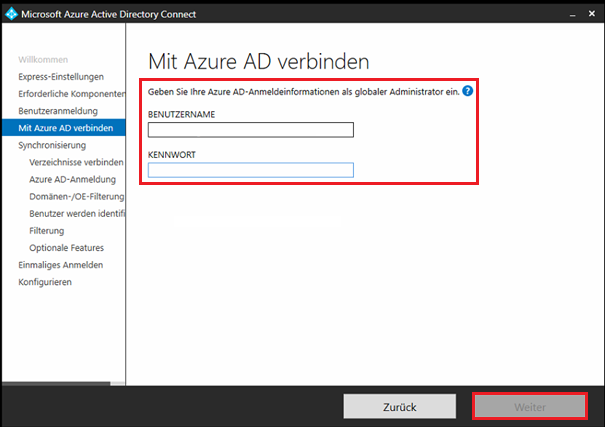

7.) Nun muss das Tool sich mit der Azure-AD Cloud Verbinden. Hierzu muss ein Benutzername und ein KW eigetragen werden. Hier muss man zwingend einen globalen Administrator der Azure-AD angeben. (Beispiel: admin@FIRMA.onmicrosoft.com). Erst nach der Eingabe der Daten kann man auf „weiter“ klicken.

8.) Als nächstes muss man ein Verzeichnistyp auswählen (Active Directory, Open Directory, etc.) und anschließend eine Gesamtstruktur hinzufügen. Dazu auf „Verzeichnis hinzufügen“ klicken.

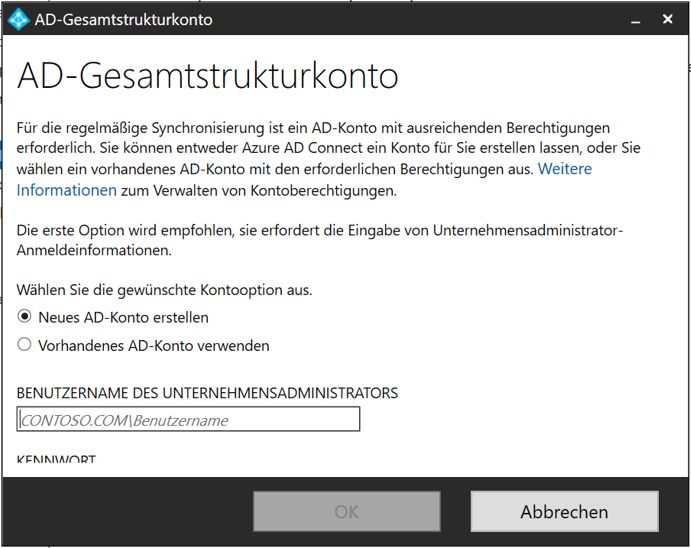

9.) Nun wird man dazu aufgefordert einen Benutzer mit ausreichenden Berechtigungen zu hinterlegen. Dieser wird für die automatische oder manuelle Synchronisation zu Azure-AD genutzt. Ein Domäneadmin der zu synchronisierenden Domäne würde hier NICHT funktionieren.

Alternativ kann man mit dem Haken bei „Neues AD-Konto erstellen“ einen Neuen Benutzer anlegen lassen, welcher anschließend nur für die Synchronisation genutzt werden sollte (empfohlen).

Es sollte anschließend bei „GESAMTSTRUKTUR“ die gewünschte Domäne verfügbar sein. Wenn dem so ist einfach druch einen Klick auf „Weiter“ zum nächsten Schritt.

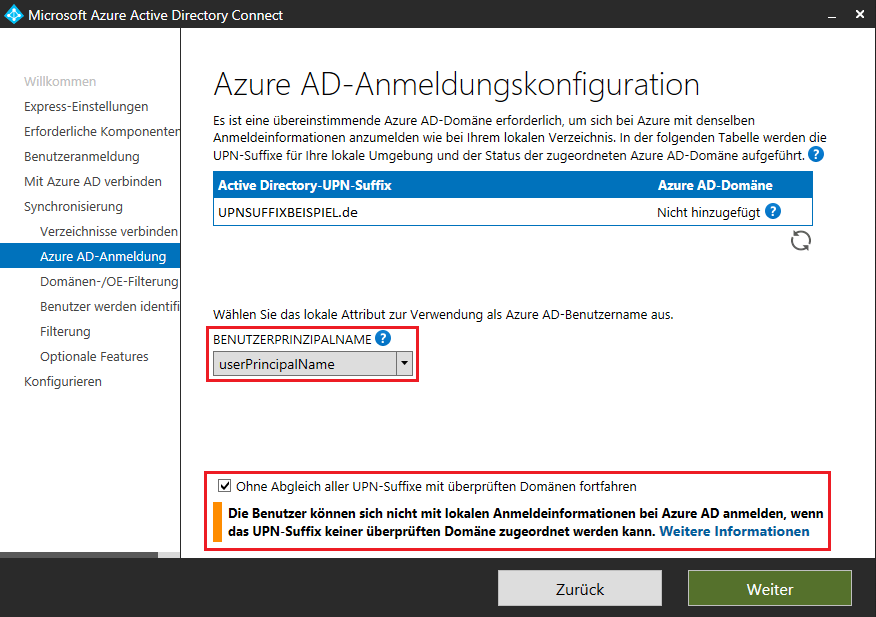

10.) Hier wird entschieden, was der UPN sein wird. Den haken bei unten gerne setzen. So werden nicht die UPNs aller Benutzer überprüft und der Vorgang geht schneller.

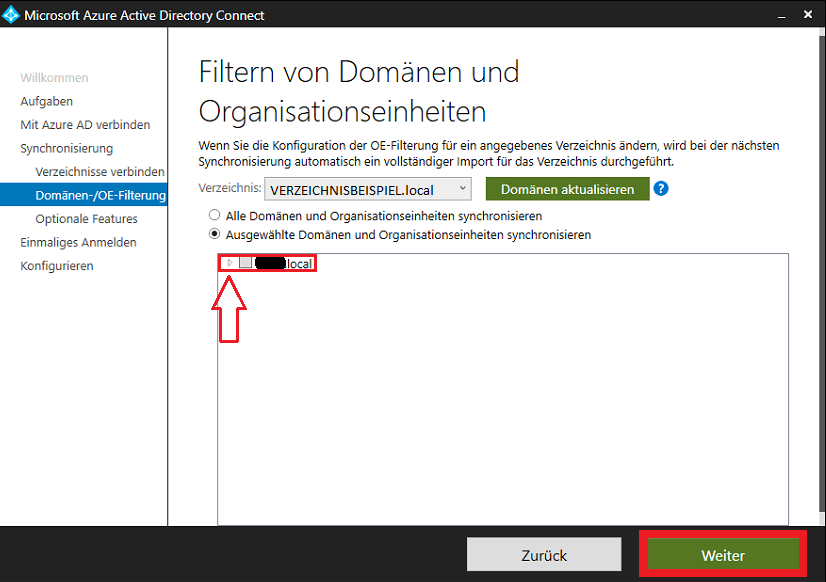

11.) Im nächsten Schritt kann man auswählen genau welche OU synchronisiert werden soll. Durch Aufklappen der einzelnen Elemente wird der Domänen-Forest erweitert und man einelne OUs anhaken.

12.) Zum Schluss hat man noch die Möglichkeit weitere Optionale Features zu Installieren, wenn man das möchte

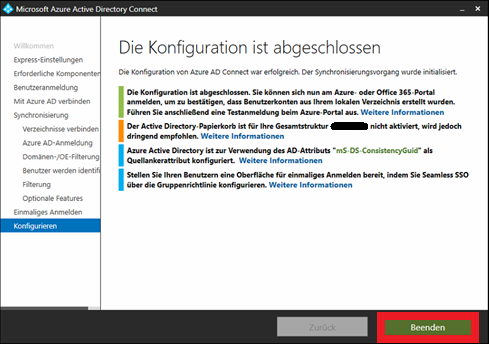

13.) Zum Beenden des Vorgangs kann man sich nochmal anschauen, welche Konfigurationen getätigt wurden und was alles eingestellt wird und durch einen Klick auf „Konfigurieren“ wird das eingestellte umgesetzt.

Der Vorgang kann einige Minuten dauern bist er abgeschlossen ist, jehnachdem, was man konfiguriert hat.

14.) FERTIG 🙂

Synchronisierung der AD Objekte:

Zum Synchronisieren der im Setup ausgewählten Objekte einen der folgende Befehle in der Windows Powershell, auf dem Server, auf dem Azure-AD Connect installiert ist ausführen.

Dieser Befehl prüft, ob Änderungen vorgenommen wurden und synchronisiert diese dann zu Azure-AD

Start-ADSyncSyncCycle -PolicyType Delta

Dieser Befehl synchronisiert die Gesamte AD-Struktur neu zu Azure-AD, egal ob Änderungen getätigt wurden oder nicht.

Start-ADSyncSyncCycle -PolicyType Initial